Photos de Hacker

100 000 images de Hacker sont disponibles sous licence libre de droits

- Les + pertinents

- Les nouveautés

- Les préférés

Recherches d'images en rapport

Images de hackers

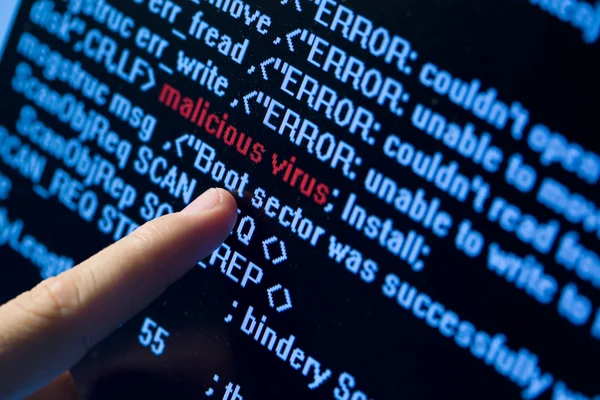

Découvrez notre collection d'images de hackers dynamiques et percutantes. Ces images, exclusivement des photographies, sont idéales pour illustrer des articles, des présentations ou des projets liés à la cyber-sécurité, à la piraterie informatique et à la technologie.

Des visuels captivants pour vos projets

Nos images de hackers allient esthétisme et réalisme pour créer des visuels captivants. Elles vous permettent de donner vie à votre contenu et d'attirer l'attention de votre auditoire. Que ce soit pour un rapport de recherche, une présentation d'entreprise ou un article de blog, nos photos de hackers apporteront une touche unique à vos projets.

Utilisations polyvalentes

Ces images peuvent être utilisées dans divers contextes, tels que des articles de presse, des publications sur les réseaux sociaux, des brochures commerciales ou encore des sites web professionnels. Que vous soyez une entreprise de sécurité informatique, un blogueur spécialisé dans la technologie ou un enseignant souhaitant sensibiliser à la sécurité en ligne, nos images de hackers sauront répondre à vos besoins.

Conseils pour une utilisation optimale

Pour une utilisation optimale de nos images de hackers, voici quelques conseils à suivre :

- Choisissez des images en fonction de votre public cible et de l'objectif de votre projet. Optez pour des visuels adaptés à l'atmosphère que vous souhaitez créer.

- Intégrez les images de hackers de manière stratégique dans votre contenu pour renforcer vos messages clés.

- Attribuez correctement les crédits des images pour respecter les droits d'auteur et éviter tout problème juridique.

- Optimisez la résolution des images pour garantir une qualité optimale sur tous les supports.

- Utilisez des images de hackers de manière éthique, en évitant de promouvoir des activités illégales ou de glorifier les hackers malveillants.

En suivant ces conseils, vous pourrez tirer le meilleur parti de notre collection d'images de hackers et renforcer l'impact visuel de vos projets liés à la cybersécurité.